Si les soupçons de cyberespionnage pèsent depuis des années sur le gouvernement russe, plusieurs spécialistes internationaux de la criminalité informatique ont formulé ces derniers temps des accusations de plus en plus précises à l’encontre du Kremlin.

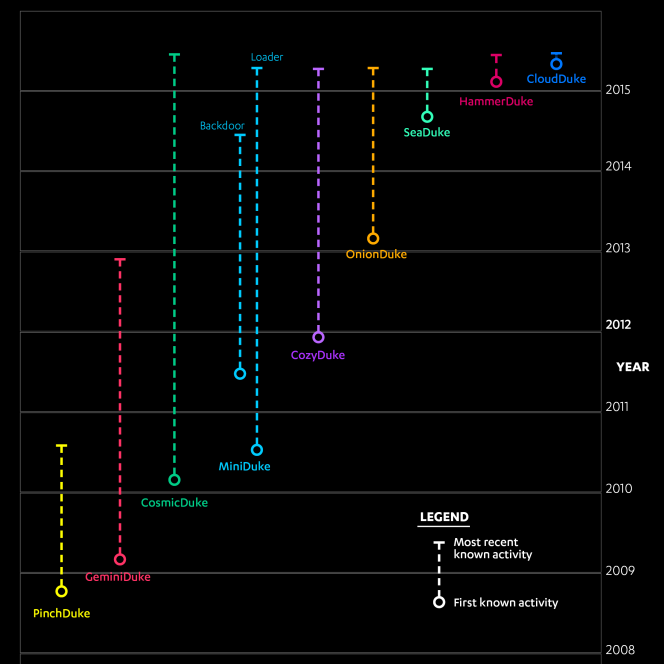

Pawn Storm, The Dukes, APT28, Fancy Bear, Sofacy/Sednit Group ou encore Tsar Team : tous ces noms cachent une seule et même entité, à l’origine d’une série de logiciels espions apparus dès 2007, comme MiniDuke, CosmicDuke, OnionDuke ou CozyDuke, confirment plusieurs entreprises spécialisées dans la sécurité informatique. Toutes s’accordent sur la provenance russe de ces programmes et jugent que les moyens dont bénéficie cette équipe de pirates ne peuvent être que ceux d’un Etat.

Une panoplie de logiciels malveillants

La panoplie de logiciels malveillants de la série « Duke » a fait l’objet d’un rapport rendu public le 17 septembre par la société finlandaise F-Secure. Selon cette dernière, ces logiciels sont destinés à espionner les Etats-Unis, les Etats membres de l’OTAN, de l’OCDE mais aussi des pays du Caucase et d’Europe, d’Afrique, du Moyen-Orient et d’Asie.

A leur actif, l’une des attaques les plus médiatisées de ces dernières années, qui a visé en 2014 le Pentagone et la Maison Blanche, avant d’être révélée en avril. Pour les analystes de F-Secure, l’organisation des opérations, la durée des campagnes d’infection, mais aussi la parfaite coordination de ces équipes bien structurées et bien appuyées financièrement, témoignent d’un lien avec le gouvernement russe.

Même son de cloche pour la société américaine FireEye, qui estime dans un rapport que le groupe « reçoit un financement direct d’une organisation bien installée, très probablement un gouvernement ». Il pourrait même s’agir d’un département des services secrets russes, avance F-Secure, tant les cibles visées par cette entité correspondent aux besoins d’un gouvernement possédant de gros moyens et à la recherche d’informations d’Etat, stratégiques ou sensibles. « Les bienfaiteurs des Dukes sont tellement puissants et liés à ce groupe que ce dernier peut opérer sans crainte apparente d’être pris », ajoute l’entreprise.

La faille « zero day »

Après la découverte, en février, d’un logiciel malveillant spécifique à l’iPhone développé par ce groupe de pirates, l’entreprise TrendMicro a révélé pour sa part le 13 octobre qu’il avait aussi mené une vague d’attaques contre plusieurs ministères des affaires étrangères en utilisant une faille dite « zero day » dans la version pour navigateurs Web du célèbre logiciel Flash d’Adobe.

Les cibles de ces opérations – plusieurs employés de ministères des affaires étrangères – recevaient un courriel contenant un lien vers un site malveillant qui se servait de cette faille. L’objet et le contenu des messages avaient de quoi intéresser les responsables visés puisqu’ils prétendaient fournir des rapports sur des frappes aériennes d’Israël sur Gaza, les avancées des troupes syriennes, ou encore des annonces d’attentats à la voiture piégée contre des convois de l’OTAN à Kaboul. Le logiciel, une fois sa cible atteinte, déployait un ensemble d’outils d’espionnage multifonctions, allant du « keylogger » (enregistrement des frappes au clavier), au vol de mots de passe, de certificats, ou même à la prise de contrôle à distance furtive de l’ordinateur infecté.

Bien sûr, identifier ceux qui sont à l’origine d’une cyberattaque reste délicat. Mais l’accumulation de preuves, collectées par des entreprises différentes, sur des mois, voire des années, est notable.

La France n’est pas épargnée

Les attaques de PawnStorm visent en priorité des cibles militaires aux Etats-Unis, des objectifs en Pologne, en Géorgie, Bulgarie, Hongrie ou en Ukraine, mais aussi des journalistes américains ou des opposants à Vladimir Poutine. Mais le groupe est également fortement soupçonné d’avoir participé à l’attaque des infrastructures informatiques de TV5 Monde en avril.

A l’occasion de la présentation, par le premier ministre Manuel Valls, de la stratégie française en matière de cybersécurité, le directeur général de la chaîne, visée par une vaste cyberattaque, Yves Bigot, a expliqué que « le but des assaillants était de détruire totalement TV5 Monde », précisant qu’il s’agissait probablement d’« un groupe de hackers russes connu sous le nom d’APT28 ».

Les médias, prochaines victimes ?

Les outils d’espionnage utilisés par APT28/PawnStorm nécessitent l’emploi de noms de domaine de sites Web, vers lesquels sont redirigées les victimes pour leur injecter le programme malveillant. Pour éviter d’éveiller l’attention et pour plus d’efficacité, ces derniers doivent avoir l’air le moins suspects possible. La société britannique PwC qui a analysé en octobre 2014 l’un des logiciels attribués au fameux groupe russe a établi une première liste de noms de domaines, à l’orthographe proche de fournisseurs d’accès à Internet, de fournisseurs d’énergie ou encore d’institutions militaires ou diplomatiques.

Mais après les attaques, il y a quelques mois et par ce même groupe, de plusieurs journaux et sites d’informations (le journal Standart News en Bulgarie, Kavkaz Center en Tchétchénie ou encore le site Al-Wayi News), puis le ciblage de certains journalistes américains, ce sont désormais les grands réseaux de télévision internationaux comme la BBC, CNN, Eurosport ou encore Al-Jazira qui intéresseraient ces hackers.

C’est en tout cas ce que conclut Chris Doman, analyste sécurité chez PwC dans une étude parue le 3 septembre sur les nouvelles versions des logiciels espions attribués à PawnStorm. On y retrouve entre autres des adresses proches des sites officiels de grands médias comme aliazeera.org, aijazeera.org, bbcnewsweek.com, bbc-press.com, bbc-press.org, cnnpolitics.eu ou encore euroreport24.com, toutes déposées entre le 3 et le 7 juillet par la même entité, que PwC a relié au groupe PawnStorm.

Voir les contributions

Réutiliser ce contenu